Firefox 60: Automatisches HTTPS-Upgrade für HTTP-Ressourcen

Mozilla hat eine Neuerung in Firefox 60 implementiert, welche sogenannten Mixed Passive Content eliminiert, also über HTTP eingebundene Bilder und andere Ressourcen auf Webseiten, die ansonsten über HTTPS übertragen werden. Solche Ressourcen erhalten damit automatisch ein Upgrade auf HTTPS und werden verschlüsselt übertragen. Damit heißt es: Grünes Schloss statt Gelbes Warndreieck in der Adressleiste.

Viele Änderungen in Bezug auf HTTP ab Firefox 60

Die unverschlüsselte Übertragung von Daten soll aus Sicherheits- und Privatsphäre-Gründen bald der Vergangenheit angehören, wenn es nach den großen Browserherstellern geht. Was Firefox betrifft, gab es diesbezüglich im vergangenen Monat einige Meldungen: in privaten Fenstern werden ab Firefox 60 Webseiten, die nur über HTTP übertragen werden, als unsicher markiert, Optionen für eine deutlichere Warnung bei HTTP anstelle von HTTPS können ab Firefox 60 aktiviert werden, ebenfalls ab Firefox 60 kann die Unterstützung für das unverschlüsselte FTP-Protokoll deaktiviert werden und ab Firefox 62 funktionieren zwei bestehende Web-Features, die bislang auch über HTTP nutzbar waren, nur noch über HTTPS. Ebenfalls wurde angekündigt, kommende Web-Features nur noch über HTTPS verfügbar zu machen.

Nun hat Mozilla die nächste Neuerung für Firefox 60 implementiert. Eine neue Einstellung sorgt dafür, dass sogenannter Mixed Passive Content ein automatisches Upgrade auf HTTPS erhält. Um das zu verstehen, müssen wir einen Schritt zurückgehen und erklären, was Mixed Content ist, wieso das schlecht für die Sicherheit ist und wo der Unterschied zwischen aktivem und passiven Mixed Content liegt.

Was ist Mixed Content?

Der Vorteil von Verbindungen über HTTPS gegenüber HTTP ist, dass die Daten hierbei abhörsicher übertragen werden, was den Anwender vor Man-in-the-Middle-Attacken schützt. Allerdings bedeutet der Aufruf einer Webseite über HTTPS nicht automatisch, dass alle Ressourcen einer Webseite verschlüsselt übertragen werden. So können Bilder, Stylesheets, JavaScripts oder Frames auch auf einer über HTTPS aufgerufenen Webseite über HTTP angefragt und für Angriffe ausgenutzt werden. In einem solchen Fall spricht man von Mixed Content.

Mixed Passive Content

Bei Mixed Passive Content handelt es sich um HTTP-Content auf einer HTTPS-Webseite, welcher nicht das Document Object Model (DOM) einer Webseite verändern kann, das können beispielsweise Bilder, Videos oder Audio sein. Ein Angreifer könnte diese austauschen, das hätte allerdings keinen größeren Einfluss auf den Rest der Webseite.

Nichtsdestominder kann auch Mixed Passive Content ein ernsthaftes Problem sein, da sich Rückschlüsse über die Aktivitäten eines Nutzers ziehen lassen könnten, indem zum Beispiel geschaut wird, welche Bilder an einen Nutzer geliefert werden. Da gewisse Bilder nur auf einer bestimmten Webseite erscheinen, könnte ein Angreifer so erfahren, welche Webseite ein Nutzer besucht. Darüber hinaus könnte der Angreifer die HTTP-Header, welche mit dem Bild gesendet werden, beobachten, inklusive User-Agent und sämtlichen Cookies, welche mit der Domain in Verbindung stehen, von welcher das Bild bezogen wird. Handelt es sich dabei um dieselbe Domain wie die eigentliche Webseite, ist so der ganze Schutz durch HTTPS nutzlos, weil der Angreifer die Cookies des Benutzers aus den Headern der unverschlüsselt übertragenen Bilder auslesen kann.

Mixed Active Content

Mixed Active Content hat im Gegensatz dazu die Möglichkeit, das Verhalten einer HTTPS-Webseite zu verändern, und damit das Potential, sensible Nutzerdaten zu stehlen. Beispiele für Mixed Active Content sind über HTTP ausgelieferte Stylesheets, JavaScripts, Objekte, XHR-Requests, Fonts sowie iFrames. Bei letzterem gibt es Uneinigkeit zwischen den Browserherstellern, ob es sich dabei um Mixed Active Content oder Mixed Passive Content handelt, Mozilla geht hierbei im Gegensatz zu Google, welche dies als Mixed Passive Content einstufen, mit Microsoft mit und sieht dies als Mixed Active Content.

Ein Angreifer könnte die HTTP-Anfragen abfangen, die Antwort umschreiben und dabei schadhaften Code einschleusen. Dieser Code könnte dann sensible Nutzerdaten stehlen oder dazu genutzt werden, um Malware auf dem System des Nutzers zu installieren, indem man sich unsichere Plugins auf dem System des Nutzers zum Vorteil macht.

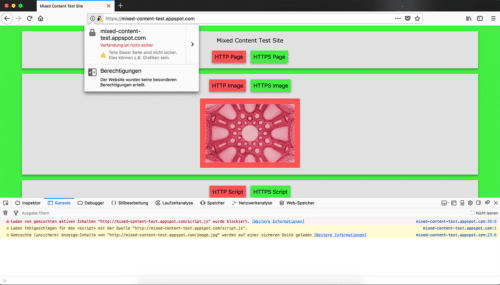

Wie geht Firefox bislang mit Mixed Content um?

Mixed Active Content wie ein HTTP-iFrame auf einer HTTPS-Webseite wird von Firefox komplett blockiert und überhaupt nicht angezeigt. Das Schloss in der Adressleiste bleibt grün, da zwar Inhalt fehlt, aber keine Einschränkung der Sicherheit vorliegt. Mixed Passive Content hingegen wird von Firefox angezeigt, macht aus dem grünen Schloss in der Adressleiste allerdings ein graues Schloss mit gelben Warndreieck, um den Nutzer zu warnen, dass die Verbindung zwar über HTTPS erfolgt, aber nicht sicher ist. In beiden Fällen loggt Firefox eine entsprechende Meldung in der Webkonsole, welche auch die URL der entweder blockierten oder Warnung verursachenden Ressource beinhaltet.

Was macht die neue Einstellung in Firefox 60?

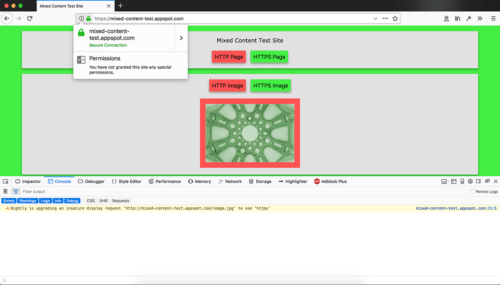

Die neue Einstellung in Firefox 60 kann über about:config aktiviert werden, indem der Schalter security.mixed_content.upgrade_display_content per Doppelklick auf true gesetzt wird. Was passiert dann?

Für Mixed Active Content ändert sich nichts, dieser wird weiterhin blockiert. Eine Änderung ergibt sich für Mixed Passive Content, also beispielsweise HTTP-Bilder auf HTTPS-Webseiten.

Häufig sind Ressourcen nur über HTTP eingebunden, obwohl sie auch über HTTPS erreicht werden könnten. Firefox lädt mit dieser Option entsprechende Ressourcen über HTTPS und damit verschlüsselt statt unverschlüsselt. Doch Achtung: Kann eine Ressouce nicht über HTTPS geladen werden, wird diese überhaupt nicht angezeigt.

Gemäß der Mixed Content-Spezifikation erfolgt kein HTTPS-Upgrade für Ressourcen im srcset-Attribut eines Bildes oder für das picture-Element, da diese nicht als Mixed Passive Content gewertet werden.

Für den HTTPS-Status in der Adressleiste bedeutet dies, dass Mixed Content nie wieder ein graues Schloss mit gelben Warndreieck verursacht, da Mixed Active Content noch nie ein Auslöser dafür war und Mixed Passive Content nun entweder verschlüsselt oder gar nicht angezeigt wird, also ebenfalls zu keiner reduzierten Sicherheit mehr führt. In der Webkonsole wird für jedes HTTPS-Upgrade eine entsprechende Meldung geloggt.

Was ist die Standard-Einstellung?

Die neue Einstellung wurde heute in der Nightly-Version von Firefox 60 standardmäßig aktiviert. Der Plan ist es, diese Einstellung zunächst für den Zeitraum von zwei Wochen aktiviert zu lassen, um die Auswirkungen auf realen Webseiten zu beobachten. Mögliche Probleme können hier gemeldet werden. Die Option wird in der finalen Version von Firefox 60 vorhanden, aber standardmäßig nicht aktiviert sein.

Weitere aktuelle Artikel aus der Kategorie „Firefox“

- 15.04.2025Mozilla veröffentlicht Sicherheits-Update Firefox 137.0.2

- 08.04.2025Mozilla veröffentlicht Firefox 137.0.1

- 01.04.2025Mozilla veröffentlicht Firefox 137 mit Tab-Gruppen und verbesserter Adressleiste

- 31.03.2025Firefox 138: Link-Vorschau mit lokaler KI-Zusammenfassung

- 29.03.2025Firefox mit deutlichem Anstieg der Nutzerzahlen auf Android und iOS in Europa

Finde ich gut. Ich habe hier einige alte Inhalte, auch in WordPress, die eben irgendwann mit http eingeflegt/verlinkt wurden. Ich habe schon öfter mal direkt über die Datenbank mit Queries Links von http -> https korrigiert oder vor dem Ausliefern ersetzt, oder mit Redirect wieder auf https "geradegebogen" …

Aber ich bezweifle, dass alle Webmaster sich um alte Inhalte kümmern und darin rumeditieren.

Wer eine Webseite betreibt, muss sich überlegen, ob er sich damit befasst oder nicht. Die Richtung ist in jedem Fall durch die Browserhersteller klar vorgegeben, die unverschlüsselte Übertragung von Daten wird ein Ende finden. Sicher noch nicht in diesem Jahr, aber jeder Webseitenbetreiber muss sich darauf einstellen, dass das das Ziel ist und dass immer mehr Einschränkungen für unverschlüsseltes HTTP folgen werden. Das ist so gesehen ähnlich wie mit der neuen Datenschutzverordnung DSGVO. Es spielt keine Rolle, ob man Lust darauf hat, die notwendigen Anpassungen vorzunehmen. Es gehört halt zu den Aufgaben eines Webseitenbetreibers. Und wer seine Aufgaben nicht erfüllt, braucht sich nicht zu beschweren, wenn daraus Nachteile welcher Art auch immer entstehen. 😉